Aunque lo hackeado es algo más que la web del paro, es todo el SEPE lo que ha sido hackeado.

Índice de este artículo

El SEPE, para los que no lo sepan, es el organismo que gestiona el empleo en nuestro país, España. Toda nuestra vida laboral está en sus servidores.

Y sobre todo es el encargado de gestionar las prestaciones por desempleo, el paro y los ERTEs.

Este servicio llamado SEPE, o mejor dicho los servidores de su página web sepe.es fueron hackeado durante el día de ayer martes 9 de octubre.

Justo un día antes del pago de las prestaciones por desempleo.

La noticia corrió como la pólvora, sin embargo no sabemos exactamente la hora del día en la que se produjo el ataque..

Este artículo, actualmente en desarrollo y ampliación ha sido redactado en colaboración con la web pirata pirate.site.

Ellos previamente publicaron el artículo e iniciaron la investigación externa.

Tipo de ataque recibido en el SEPE

El ataque es informático, y se ha realizado dentro de la propia web del SEPE.

Desconozco el tipo de red para hacer un auténtico análisis forense del ataque. Es de suponer que avalados técnicos están en ello.

No obstante es de suponer que tienen suficientes capas de seguridad. Preocupa el cómo se inter-conexiona su web con la red interna de ordenadores y servidores donde tienen almacenada la información de todos los trabajadores de España.

Es obvio que la web del SEPE en algún momento debe tener acceso a los datos de los trabajadores y usuarios de la sede electrónica. Por ejemplo de aquellos que cobran la prestación por desempleo y por tanto de su intranet.

Sin embargo hay métodos de seguridad, básicos pero que no siempre se tienen en cuenta. Tales como que no se inter-conexionen directamente a los datos de una forma centralizada. Si no que se repliquen y multiplexen los datos de forma escalada y de forma reducida. Moviendo únicamente aquel conjunto de datos necesarios para proveer a la web de los servicios administrativos online que prestan.

Del mismo modo, una política progresiva de acceso a datos. Donde si un usuario no se registra previamente para utilizar la sede electrónica, sus datos no deberían estar accesibles desde la web. Como mínimo hasta uno o dos días después que se crease dicho perfil. Una vez creada la necesidad, se vuelcan, antes no. De forma que se reduzca la afectación en cuanto al número de usuarios afectados en caso de ataque.

Por supuesto todo esto deber realizarse de una forma desasistida y periódica, aunque siempre supervisada. Una supervisión por personal cualificado para garantizar la integridad de los datos. Antes, durante y después, y aleatoriamente de cada copia de respaldo.

Desde un punto de vista técnico y por lo que ha saltado a la luz no se trata del típico ataque DDOS de denegación de servicio por un exceso de peticiones. Si no de un ataque mediante un ramsonware, concretamente uno llamado Ryuok.

Origen del ataque al SEPE

El origen del ataque no ha sido esclarecido, no obstante un ramsonware suele contagiar el primer equipo tras la descarga de un archivo ejecutable.

Dicha descarga suele producirse mediante un enlace que podemos recibir por correo electrónico o tras visitar determinadas páginas webs. Así como mediante SMS como tan de moda se está poniendo últimamente.

El hecho de que el ramsonware llegue hasta el servidor web del SEPE hace pensar que este ataque ha sido originado dentro de la propia red del servidor. Bien por un técnico de forma accidental o deliberada o bien por un usuario no técnico que cuenta con un exceso de permisos y privilegios en la red.

Objetivos del ataque al SEPE

El objetivo puede parecer a simple vista inutilizar la web. Aunque bien podrían ser el acceso a los valiosos y cuantiosos datos existentes tras la web del SEPE.

Tras atacar y derribar la web los atacantes que utilizan la técnica de los ramsonwares suelen pedir una gran cantidad de dinero a modo de rescate.

Una vez el rescate es pagado este es respondido por el atacante con la entrega de claves y accesos que el ramsonware ha modificado privando del acceso de los propietarios de dichos servicios secuestrados a sus datos.

Incluso el atacante o los atacantes pueden modificar los datos, o incluso encriptar el contenido completo de los discos duros que encuentren, en el sistema. Imposibilitando así que el usuario propietario de los mismos pueda acceder a su propia información.

En este caso el propietario es el estado o en su defecto o extensión, los técnicos del SEPE y el objetivo, los datos que contienen.

Datos nuestros que tiene el SEPE

Pues los datos que tiene el SEPE son muchos, y datos muy valiosos, ellos tienen todos nuestros accesos de usuario, toda nuestra vida laboral, las empresas en las que estamos trabajando, y todo el histórico desde que comenzamos a trabajar.

También, y eso es lo que más puede preocupar es que el SEPE dispone de los números de cuenta bancarios en los que se realiza el pago por la prestación de desempleo.

Por un momento me imagino que podría haber pasado o lo que todavía puede pasar si los atacantes han modificado los números de cuenta bancarios. Intercambiando los de un usuario con otro, ya no modificarlos por unos número suyos, que sería más fácil de rastrear, si no mezclar los datos.

Qué pueden hacer con esos datos los hackers

Los hackers que han atacado al SEPE pueden haber realizado infinidad de cosas con los datos.

Desde eliminarlos a modificarlos parcial o totalmente, cosa que provocaría un gran daño y una cantidad enorme de recursos para comprobar su integridad.

Incluso estos datos personales de los trabajadores de toda España pueden filtrarlos en la Darkweb si no reciben rescate. O venderlos a aquellas empresas que le puedan sacar cierto provecho.

Qué pasa tras el ataque al SEPE

Sin esa información aquellos que utilizan el servicio, no pueden gestionar sus servicios de forma telemática y a través de Internet, generando un gran volumen de llamadas y un caos más allá de las posibilidades del organismo SEPE.

El pago correspondiente a las prestaciones por desempleo se pueden retrasar, al igual que el pago de los ERTEs y su validación.

Bajo este aspecto resulta curioso que el ataque se haya producido justo un día antes del día habitual de cobro de las prestaciones por desempleo.

Deberán comprobar la integridad de los datos y si se han filtrado claves, obligar al cambio de las mismas a todos los usuarios del SEPE. Aunque esto suponga reconocer que el ataque ha hecho mucho daño y que no estábamos preparados.

Recuperar lo datos que han manipulado los atacantes

Ahora además de investigar a conciencia el caso, las fechas y las afectaciones, la administración y los técnicos del SEPE deberían focalizar sus esfuerzos en restaurar los datos de forma interna.

Mientras lo hacen estos no deberán ser accesibles mediante la web hasta que no sean capaces de comprobar el estado, la integridad y veracidad de los mismos. Es decir que los mismos no hallan sido alterados por los atacantes.

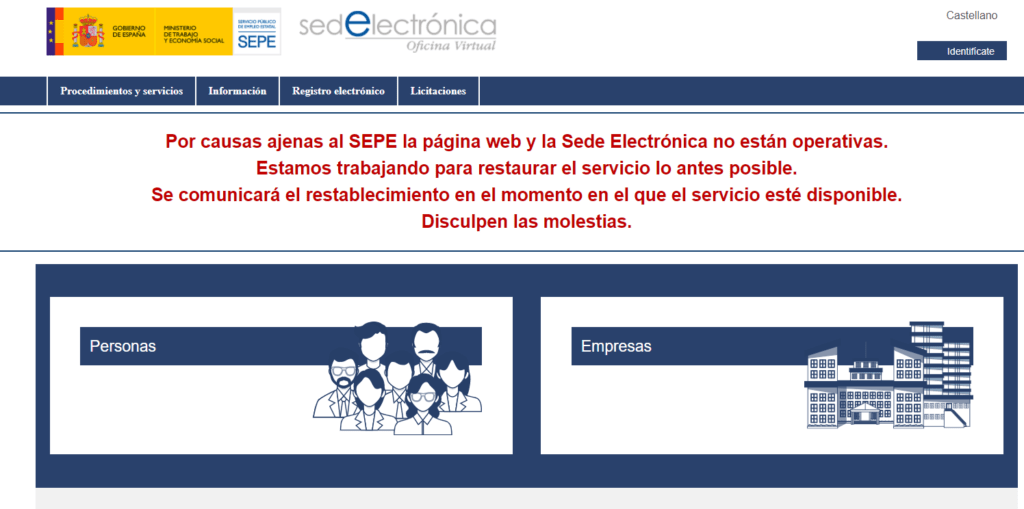

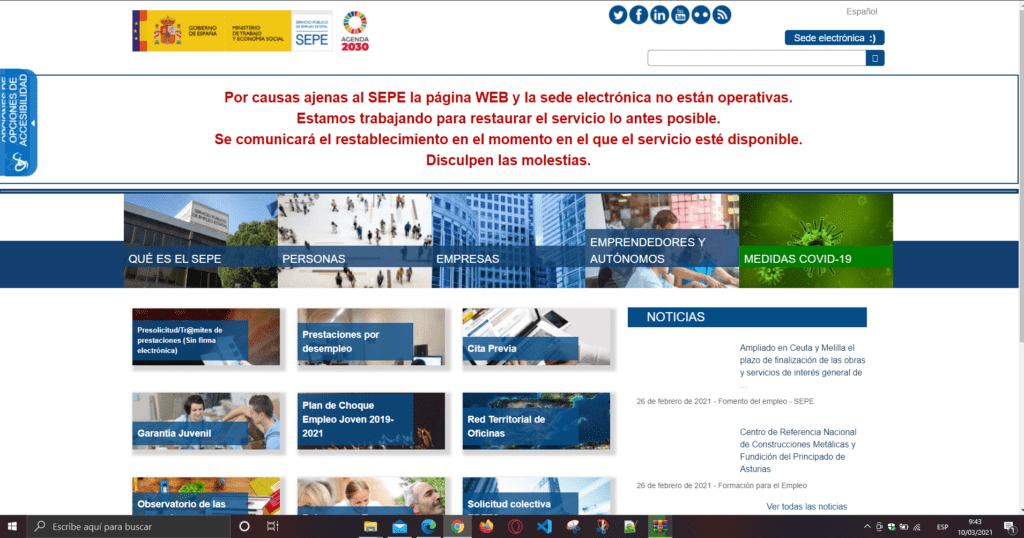

¿Qué vemos desde fuera?

En esta dirección vemos que transcurridas ya unas 24 horas desde el ataque el servicio sigue sin funcionar.

Observo detalles muy preocupantes, las noticias que muestran en su página de inicio tienen más de 15 días.

La frase al pie de la web del sepe.es que reza un copyright fechado en el año 2018.

No me había parado antes a ver ese copyright, cuando no habían sido atacados, pero desde luego, es un detalle de máxima importancia.

Lo primero que uno piensa es que han restaurado una copia de hace 15 días. ¿Puede ser que el SEPE no tenga una copia más reciente?

No me lo creo, además de que deberían tener copia diaria, esto podría indicar que de tenerlas, han tenido que ir hasta momentos antes del ataque, por lo que los hackers podría haber actuado hace esos 15 días.

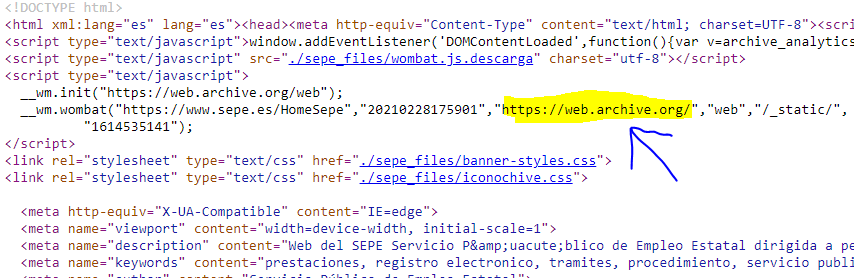

Sin embargo veo otras cosas que todavía me preocupan más, ya que en su código fuente observo vestigios del servicio archive.org:

Este archive.org que es un repositorio mundial de páginas web, una herramienta que está muy bien para ver como era una página web tiempo atrás. Pues bien, más allá de la herramienta y su utilidad, parece que los técnicos del SEPE han volvado la información contenida en archive.org en su servidor web. Lo que nos indicaría que no tienen una copia de seguridad.

O que dicha copia ha dio también atacada, ultrajada, modificada o eliminada de sus servidores.

Gravedad del ataque al SEPE

Creo que este ataque al SEPE ha sido mucho más profundo de lo que nos están dejando ver, tanto ellos como los medios generalistas, y que el mismo tenía un objetivo claro.

Y es que aunque todo sean suposiciones e hipótesis en la distancia, a uno que ha recibido a lo largo de los años múltiples tipos de ataque me parece ver en los pocos datos que puedo recabar desde fuera cierto patrón.

Algo que queda lejos de lo que algunos medios comunican, y que nos tranquilizan con un «se trata de un ataque más del tipo aleatorio»

Veremos.